上一篇我们简单聊了聊使用镜像交换机抓包。在实际环境中,不是每个人手里都有支持端口镜像的交换机。好消息是:即使没有镜像交换机,我们依然有办法截获 IPTV 机顶盒的网络数据——使用Throwing Star LAN Tap

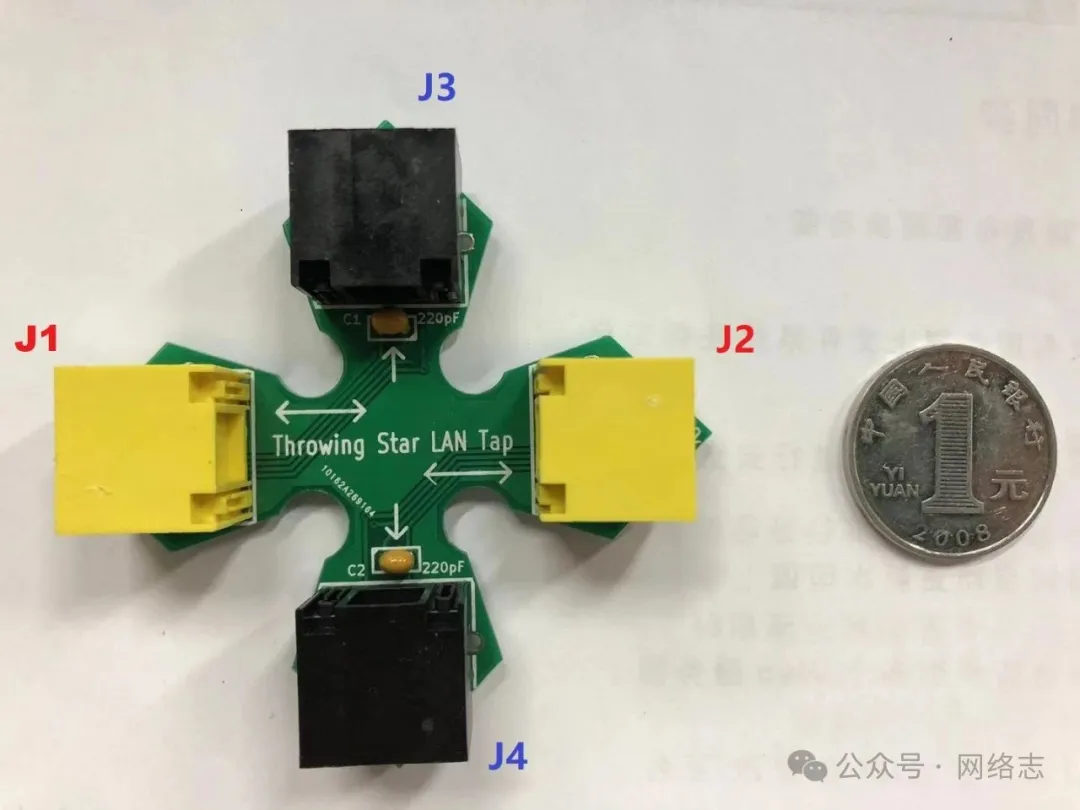

Throwing Star LAN Tap 是一款由安全研究员 Michael Ossmann 设计的被动式网络监听工具。它的外观像一枚忍者手里剑 🥷,所以得名。

🔑 它的原理是通过电气分流,把经过的网络数据复制一份送到监听口,不会影响原有通信。

✨ 特点:

-

✅ 无需复杂配置,开箱即用

-

✅ 被动监听,不会中断网络

-

✅ 适合研究 IPTV、网络安全、协议分析

-

⚠️ 仅支持 10/100Mbps 网络(千兆需降速)

以下是实物图及其原理图:

Throwing Star LAN Tap 在网上售价 💰 十几元到几十元不等。

但它的原理非常简单,只要两根网线,就能自己动手做一个 DIY 版本。

🛠️ DIY 方法

-

准备两根普通网线:

-

一根作为 直通网线(光猫 ↔ IPTV 机顶盒);

-

一根作为 监听网线(电脑 ↔ Monitor 口)。

-

-

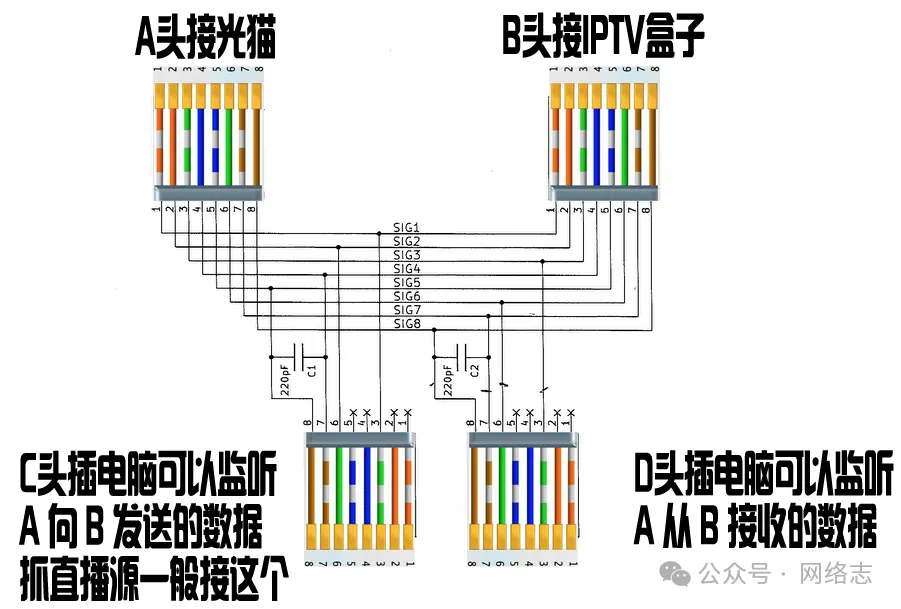

把直通网线从中间位置剥开,露出里面的 8 芯线。

-

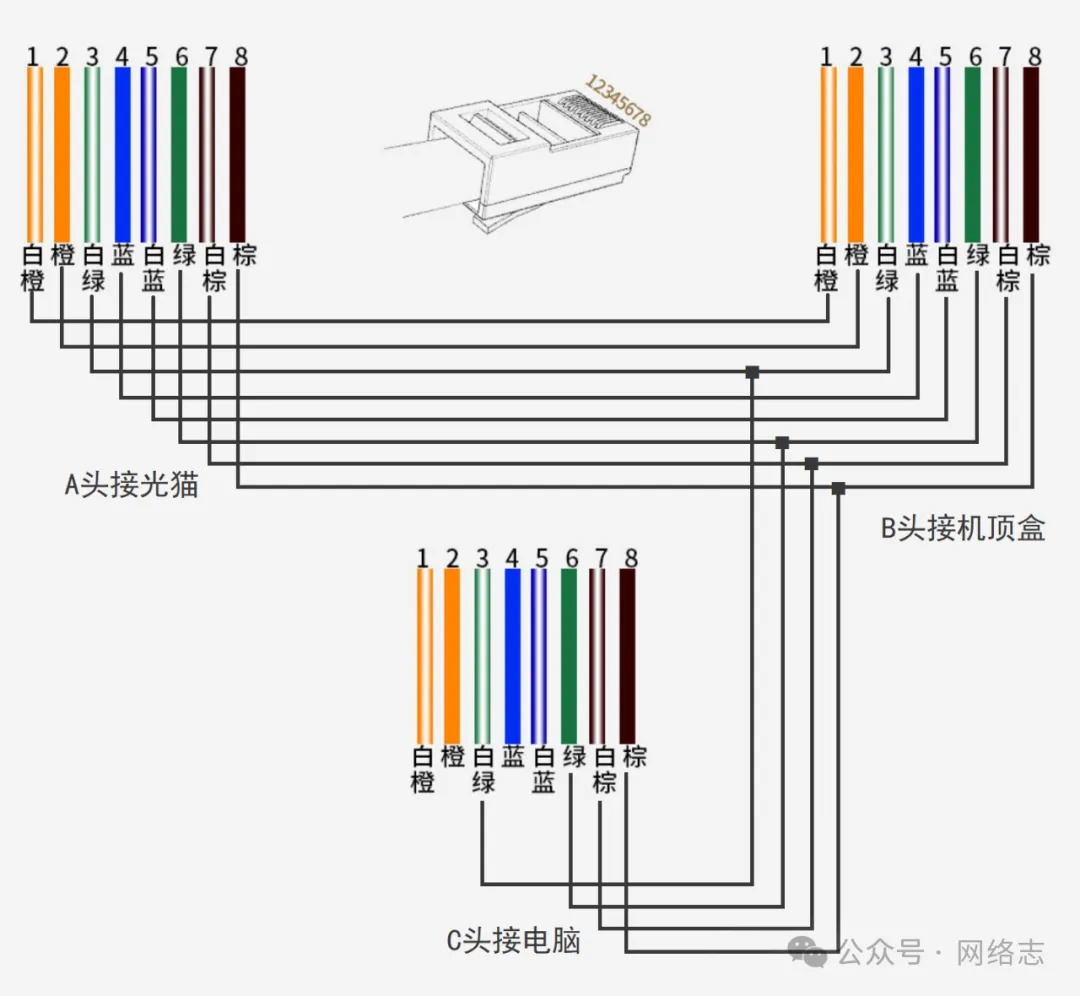

将另一根监听网线剪断,把里面的 白绿、绿、白棕、棕 四根线依次接到直通网线对应的颜色上。

-

白绿 + 绿:传输一组方向的数据(TX/RX)

-

白棕 + 棕:传输另一组方向的数据

-

-

这样监听网线就能「偷听」到直通网线上的数据包。

📌 提示:

-

这个 DIY 方案只能监听单向流量(上行或下行),要抓双向需要两条监听线。

-

由于没有隔离电阻,可能会有轻微干扰,但家庭环境测试 IPTV 完全够用。

接线图如下:

LAN Tap 上一般有 IN / OUT(直通口)和 Monitor(监听口)。

-

将光猫/路由器 ↔ IPTV 机顶盒的网线断开

-

插入 LAN Tap 的 IN/OUT 两端

-

从 LAN Tap 的 Monitor 接口拉线到电脑

-

打开 Wireshark,等待数据流量出现

💡 提示:有些型号的 LAN Tap,Monitor 口分 上行/下行,需要两根网线才能同时抓双向流量。

-

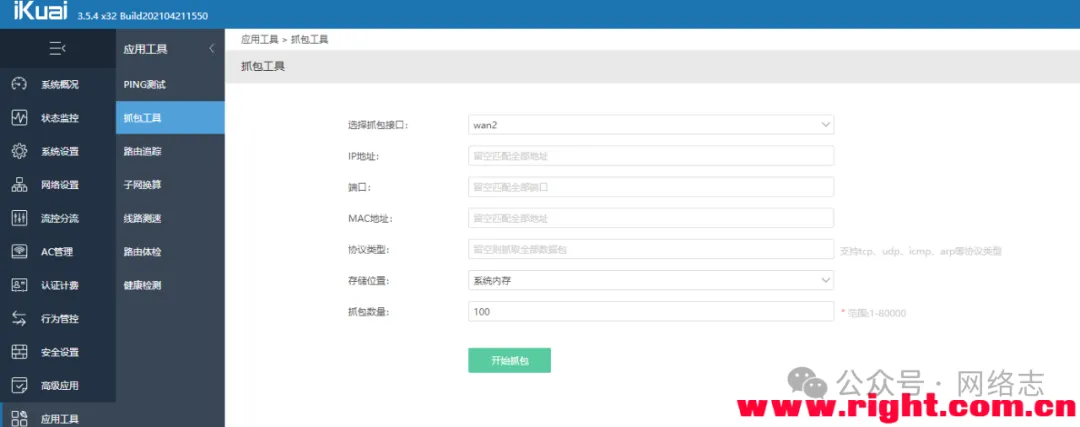

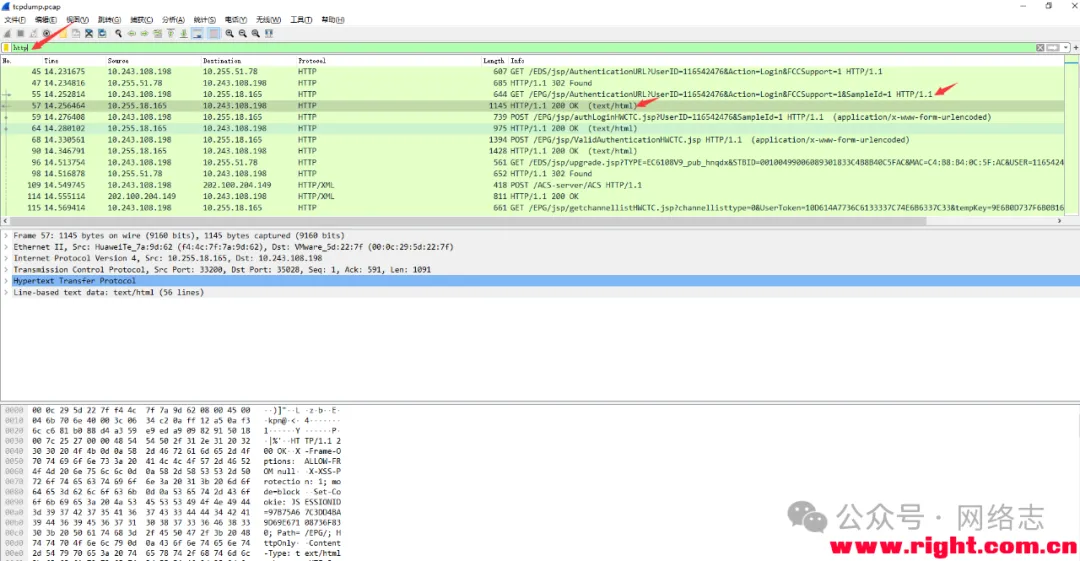

打开 Wireshark,选择需要监听的本地网卡(通常是和机顶盒在同一网段的那块)。

-

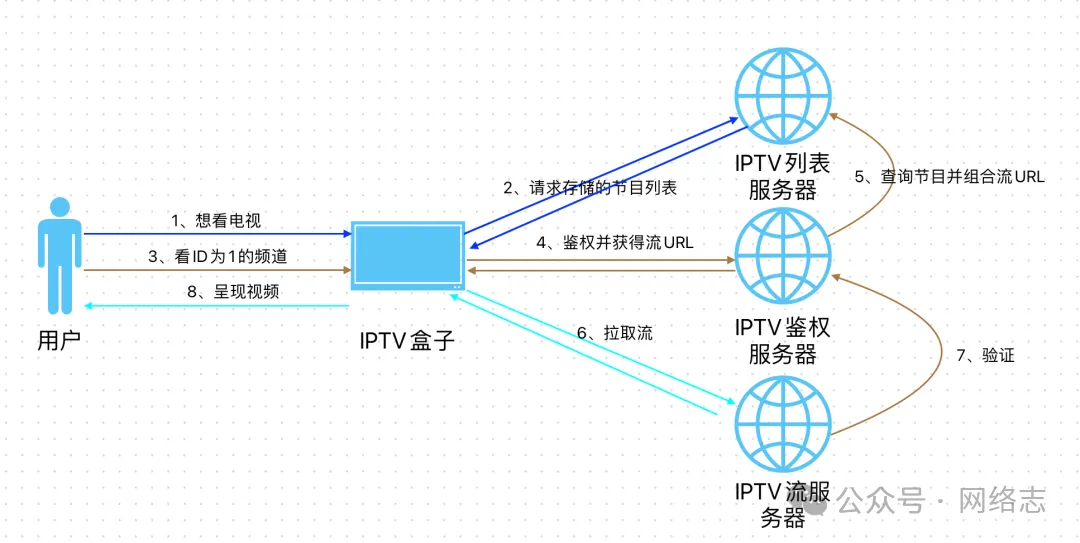

启动 IPTV 机顶盒,此时 Wireshark 的数据区从空白 ➡️ 开始不断冒出数据包 📦📦📦。

-

等电视进入 IPTV 的直播界面,用遥控器进入 设置 → 网络设置,查看机顶盒的当前 IP 地址(例如:

10.236.63.200)。 -

关闭机顶盒电源,Wireshark 的数据区就会停止更新 ✅。

-

在 Wireshark 顶部的 表达式过滤器栏 输入以下规则并回车:

ip.dst == 10.236.63.200 and http 👉 这样 Wireshark 就只会显示所有目的 IP 是 IPTV 机顶盒 的 HTTP 包,非常方便分析频道请求、认证信息等。

📌 小技巧:

-

你也可以换成 ip.src == 10.236.63.200 来看机顶盒向外发出的请求。

-

保存

.pcap文件后,可以用其他工具继续分析,比如提取 m3u8 地址、Token 等。

-

IPTV 属于运营商专网业务,破解/盗用属于违规行为

-

本教程仅供 学习研究、实验室环境 使用

-

运营商会定期更新加密/鉴权方式,抓到的地址不一定长期可用